Asegure la programación de producción fuera del sitio de sus productos integrados

¿Es posible tener demasiado éxito? Bueno, si crea un sistema integrado que se vende en cantidades reducidas, puede controlar todo el proceso internamente. Sin embargo, si su producto demuestra ser tremendamente popular, lo que requiere una producción de alto volumen, probablemente terminará trabajando con un fabricante contratado (CM), y una de las tareas realizadas por el CM será programar su firmware en el producto. microcontrolador (es).

Si está utilizando un CM, una de las cosas contra las que debe protegerse es el robo de su IP y la sobreproducción de su sistema. Se estima que alrededor del 10% de los productos electrónicos en todo el mundo son falsificados, y la sobreproducción por parte de los CM representa una proporción sustancial de estas imitaciones.

Diferentes personas piensan en la propiedad intelectual (propiedad intelectual) de diferentes maneras. Con respecto a un sistema integrado, el diseño del hardware es una forma de IP y el firmware es otra. En algunos casos, puede ser relativamente fácil clonar el hardware, pero el hardware es inútil sin el firmware. Si a un CM se le proporciona acceso ilimitado tanto al hardware como al firmware, los creadores del sistema tienen pocos recursos que confiar en la ética y la reputación del CM, hasta ahora…

En la reciente Embedded World Conference, que se llevó a cabo a principios de este mes en Nuremberg, Alemania, SEGGER anunció un nuevo sistema de programación de producción llamado Flasher SECURE que se enfoca en los problemas de robo y sobreproducción de IP.

(Fuente:SEGGER)

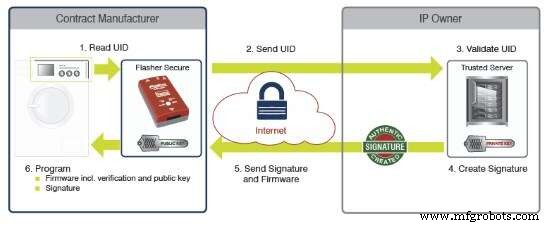

Hay varios modelos de uso posibles. El diagrama anterior refleja un escenario común. Esto se basa en el hecho de que cada microcontrolador contiene un identificador único (UID). El propietario de la IP del firmware, generalmente el diseñador del sistema integrado, proporciona al CM la plataforma Flasher SECURE. Mientras tanto, el firmware en sí mismo reside en un servidor confiable que permanece bajo el control del propietario de la IP.

Cuando llega el momento de programar el sistema, Flasher SECURE lee el UID del dispositivo a programar y lo transmite al servidor de confianza, que valida el UID y genera una firma criptográfica. El firmware y la firma se devuelven a Flasher SECURE, que los programa en el microcontrolador.

Cuando se enciende el producto, lo primero que hace el firmware es leer el UID en su microcontrolador y comprobar que corresponde a la firma que se le dio antes de hacer cualquier otra cosa. La conclusión es que esta instanciación del firmware solo se ejecutará en este microcontrolador específico.

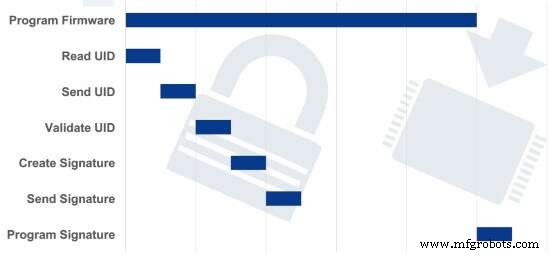

Pero "el tiempo es dinero" como ellos dicen. Si este proceso ralentiza la producción, también aumentará los costos. Bueno, no temas, porque la gente de SEGGER lo ha tenido en cuenta. De hecho, el firmware solo se descarga del servidor de confianza una vez como parte de la programación del primer dispositivo, después de lo cual se almacena en Flasher SECURE.

(Fuente:SEGGER)

Cuando se trata de unidades posteriores, al mismo tiempo que Flasher SECURE programa el firmware, también lee el UID del microcontrolador y envía este UID al servidor de confianza. El servidor de confianza valida el UID y crea y devuelve la firma correspondiente antes de que se complete la programación. Una vez que se ha cargado el firmware en el dispositivo, todo lo que queda es cargar la firma, lo que lleva una cantidad infinitesimal de tiempo.

Entonces, ¿qué sucede si el firmware determina que se está ejecutando en un sistema falsificado? Bueno, esto depende de sus creadores. Una opción es que simplemente se niegue a hacer nada. Otra posibilidad sería que el firmware mostrara un mensaje informando a los usuarios finales que están trabajando con un producto ilegal. Dependiendo del sistema (no querría hacer esto en un producto crítico para la seguridad), si fuera posible que el firmware fingiera estar haciendo su trabajo mientras en realidad produce resultados erróneos o realiza acciones sin sentido, lo que disgusta a sus nuevos propietarios, quienes expresarían a la fuerza sus sentimientos de descontento con los pequeños bribones que habían estafado el sistema en primer lugar.

Otra opción a la que soy particularmente parcial sería que el firmware fingiera estar haciendo su trabajo mientras intenta activamente acceder a Internet y transmitir la mayor cantidad de información posible para ayudar a los propietarios de la IP a rastrearla.

Si quisieras ser realmente desagradable, podrías hacer que el firmware hiciera todo lo posible para causar estragos en cualquier cosa con la que entrara en contacto, pero tal vez deberíamos intentar contenernos para no hundirnos al nivel de los malos. ¿Qué piensas? Si alguien robara uno de sus diseños, ¿una simple "Advertencia:este es un sistema falsificado" mensaje es suficiente, o le gustaría "Llorar el caos y dejar escapar el perro bytes de la guerra" (con disculpas a The Bard)?

Incrustado

- La producción de productos individualizados y sensibles al género con el fusible 1

- Asegure su lugar en la economía de datos emergente

- La necesidad de reinventar tu empresa en una Smart Factory

- Maximice el valor de su producción con OEE

- Tu guía definitiva sobre los mejores productos agrícolas industriales

- ¿Cómo reducir el número de errores y mejorar el sistema de calidad de la producción?

- Sistema de computación en la nube:sus beneficios para la industria manufacturera

- Todo el mundo es una etapa de producción

- ¿Qué es lo que más le asusta de su sistema de aire?

- Cálculo del costo del ciclo de vida de su sistema compresor

- Los beneficios clave de monitorear su sistema compresor