Las soluciones de prueba refuerzan la seguridad en los diseños de IoT

La creciente amenaza de intrusiones en la ciberinfraestructura por parte de actores hostiles está llevando a la creación de nuevos mecanismos de prueba de seguridad para software y hardware de IoT.

La creciente amenaza de intrusiones en la ciberinfraestructura por parte de actores hostiles está llevando a la creación de nuevos mecanismos de prueba de seguridad para el software y hardware de Internet de las cosas (IoT). Eso permitirá a los desarrolladores de sistemas integrados cumplir con las nuevas pautas publicadas por la Casa Blanca en medio de recientes ciberataques de alto perfil.

En el frente del software, una nueva prueba de seguridad de la aplicación garantiza matemáticamente un código libre de errores en los diseños integrados. La técnica de análisis de código fuente automatizado lanzada por la firma de software de ciberseguridad TrustInSoft emplea métodos formales para acelerar el proceso de prueba al producir un gemelo matemático de código fuente C / C ++ y, por lo tanto, corrobora la ausencia de errores en el código fuente para cualquier entrada (Figura 1).

Figura 1:Analyzer automatiza los métodos formales para proporcionar una vista sintética de los errores del código fuente. Fuente:TrustInSoft

Los métodos tradicionales de análisis estático y dinámico ralentizan la implementación del diseño de IoT porque las pruebas se replican para cada proceso. La nueva prueba de IoT integrada, basada en la herramienta Analyzer de TrustInSoft, emplea métodos formales para proporcionar el equivalente del análisis estático y dinámico del código fuente C / C ++ y así garantizar la ausencia de comportamientos de código fuente indefinidos.

TrustInSoft afirma que la nueva herramienta de prueba reduce el tiempo de implementación del dispositivo IoT hasta 40 veces y el tiempo de verificación del código hasta 4 veces. Según Fabrice Derepas, fundador y director ejecutivo de TrustInSoft, un error que se encuentra después del lanzamiento del producto puede costar hasta 640 veces más que cuando se descubre durante la fase de desarrollo. "La vida nunca está libre de errores, pero su código fuente puede estarlo".

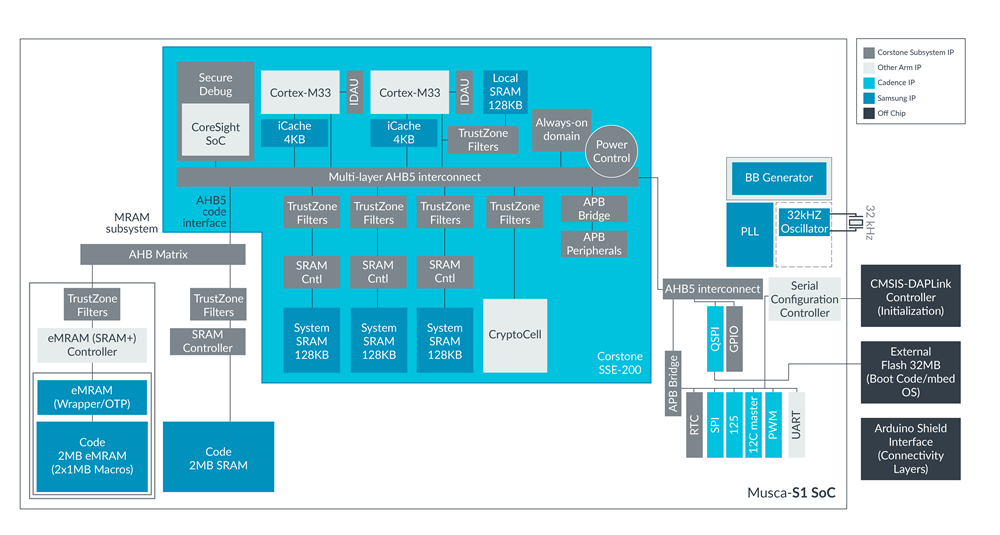

En el frente del hardware, Arm ofrece un chip de prueba de IoT y una placa de desarrollo que permite a los desarrolladores evaluar las credenciales de seguridad en sus diseños integrados (Figura 2). Arm ha lanzado el chip de prueba Musca-S1 IoT y la placa de desarrollo en colaboración con Samsung Foundry, Cadence y la empresa de servicios de diseño de circuitos integrados Sondrel.

Figura 2:La plataforma de prueba de seguridad integrada Musca-S1 ofrece más opciones a los diseñadores de chips de IoT. Fuente:Arm

La solución de prueba de IoT se basa en un chip de memoria de acceso aleatorio magnetoresistivo (eMRAM) de silicio sobre aislante completamente agotado (FD-SOI) de 28 nm. Ofrece ventajas sobre la tecnología de memoria flash integrada tradicional (eFlash) para escalar por debajo de la tecnología de proceso de 40 nm.

Las soluciones de prueba de hardware y software anteriores permiten a los desarrolladores de IoT crear prototipos de sus diseños para la seguridad de un extremo a otro y llevar los dispositivos de IoT al mercado rápidamente mientras cumplen con las pautas esenciales de ciberseguridad.

>> Este artículo se publicó originalmente en nuestro sitio hermano, EDN .

Tecnología de Internet de las cosas

- El camino hacia la seguridad industrial de IoT

- Cómo hacer que los productos y soluciones de IoT sean seguros

- OSGi para soluciones de IoT:una combinación perfecta

- La seguridad sigue siendo una preocupación clave de IoT

- Seguridad de IoT:¿de quién es la responsabilidad?

- Todo va a IoT

- Seguridad de IoT:¿una barrera para la implementación?

- Acelerar la creación de soluciones de IoT

- Protección de IoT mediante engaños

- ¿Qué es la seguridad de IoT?

- Seguridad IoT Industrial:Desafíos y Soluciones