Se lanzaron circuitos integrados de seguridad "no clonables" con tecnología ChipDNA para proteger a los clientes de IoT

Loomis:bueno si el ataque cuesta más que el beneficio del ataque

Loomis:bueno si el ataque cuesta más que el beneficio del ataque

Los diseñadores ahora pueden proteger de forma proactiva y económica su propiedad intelectual (PI) y sus productos con una solución que, según se afirma, es inmune a los ataques físicos invasivos.

Eso dice Maxim Integrated Products, Inc con sede en EE. UU. que ha lanzado el autenticador seguro DS28E38 DeepCover®. "La seguridad puede ser complicada", dice Don Loomis, vicepresidente de la Unidad de Negocio de Software y Seguridad de Maxim's Micros, "pero evitarlo es costoso". Lo cual es un buen punto de partida para evaluar la seguridad en Internet de las cosas, dice Jeremy Cowan .

"Si estás haciendo algo valioso, debes asegurarlo. Y con el equipo médico, puede haber mucho en juego ”, agrega Loomis.

Los ciberataques continúan en los titulares y los dispositivos de Internet de las cosas (IoT) han sido un punto de vulnerabilidad:se proyecta que los daños por delitos cibernéticos costarán al mundo 6 billones de dólares anuales para 2021, según Cybersecurity Ventures .

Sin embargo, la seguridad del diseño sigue siendo una idea de último momento, y muchos ingenieros creen que implementar la seguridad es costoso, difícil y requiere mucho tiempo, mientras que otros dejan que el software proteja sus sistemas. Además, cuando se utilizan circuitos integrados seguros (CI), algunos se ven comprometidos por ataques sofisticados y directos a nivel de silicio que se lanzan comúnmente en un intento de obtener claves criptográficas y datos seguros de estos CI.

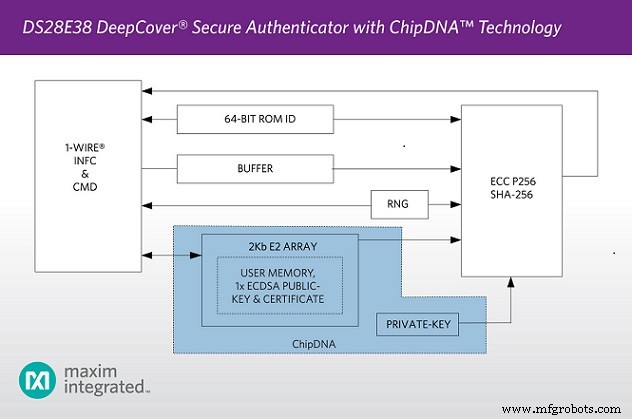

El DS28E38 presenta la tecnología de función física no clonable (PUF) ChipDNA de Maxim, que según la compañía lo hace "inmune a ataques invasivos" porque la clave criptográfica raíz basada en ChipDNA no existe en la memoria ni en ningún otro estado estático. En cambio, el circuito PUF de Maxim se basa en las características analógicas aleatorias naturales de los dispositivos semiconductores fundamentales MOSFET (Transistor de efecto de campo semiconductor de óxido metálico) para producir claves criptográficas.

Cuando es necesario, el circuito genera la clave que es única para el dispositivo y que desaparece instantáneamente cuando ya no está en uso. Si el DS28E38 fuera sometido a un ataque físico invasivo, el ataque haría que cambiaran las características eléctricas sensibles del circuito, lo que impediría aún más la brecha.

"Con la tecnología ChipDNA PUF de Maxim, el autenticador seguro DS28E38 es altamente efectivo y resistente contra ataques físicos o de ingeniería inversa de caja negra", dice Michael Strizich, presidente de MicroNet Solutions Inc . "Incluso en el peor de los casos, es probable que los datos generados por PUF permanezcan protegidos debido a las funciones de seguridad implementadas por Maxim".

Además de los beneficios de protección, la tecnología ChipDNA simplifica o elimina la necesidad de una complicada gestión segura de claves IC, ya que la clave se puede utilizar directamente para operaciones criptográficas. El circuito ChipDNA también ha demostrado una alta confiabilidad sobre el proceso, el voltaje, la temperatura y el envejecimiento.

Además, para abordar la calidad criptográfica, la evaluación de salida PUF al conjunto de pruebas de aleatoriedad basada en NIST ha tenido éxito con resultados aprobados. Con el DS28E38, los ingenieros pueden, desde el principio, incorporar en sus diseños una defensa contra piratería. Se dice que el IC es de bajo costo y fácil de integrar en el diseño de un cliente a través de la interfaz 1-Wire® de contacto único de Maxim, combinada con un conjunto de comandos de función fija de baja complejidad que incluye operaciones criptográficas.

"Diseñar en seguridad basada en hardware desde el principio no requiere mucho esfuerzo, recursos o tiempo", dice Scott Jones, director gerente de Embedded Security en Maxim Integrated. “Con el DS28E38 basado en la tecnología ChipDNA, los diseñadores pueden fortalecer fácilmente sus productos con el más alto nivel de protección. Después de todo, no puedes robar una llave que no está ahí ".

Entre las ventajas que se alegan se encuentran que es altamente seguro, gracias a un conjunto de herramientas criptográficas protegidas por ChipDNA que incluyen un motor de hardware asimétrico (ECC-P256), un generador de números aleatorios verdaderos (TRNG), un contador de solo decremento con lectura autenticada, 2Kb de seguridad. memoria de solo lectura programable y borrable eléctricamente (EEPROM) y número de identificación de ROM único de 64 bits

Maxim lo llama fácil de implementar y rentable. Cuenta con operación de contacto único con 1 cable, sin desarrollo de firmware a nivel de dispositivo, administración de claves simplificada y herramientas de software de sistema host gratuitas. Finalmente, se dice que la solución es confiable, con una tasa de error de clave (KER) PUF de 5ppb lograda con el tiempo, la temperatura y el voltaje.

El DS28E38 está disponible en el sitio web de Maxim y en distribuidores autorizados selectos por $ 0.83 (1000 en adelante, FOB EE. UU.). Un kit de evaluación está disponible por $ 65.00

www.maximintegrated.com/products/DS28E38

Para ver un video sobre ChipDNA, consulte Defienda sus diseños de IoT de los piratas informáticos

https://www.maximintegrated.com/chipdna-video

Tecnología de Internet de las cosas

- Cisco IoT impulsa la confiabilidad con un control flexible y siempre activo para los clientes de servicios públicos

- El camino hacia la seguridad industrial de IoT

- Frost &Sullivan elogia la estrategia de seguridad de IoT de Cisco con el Premio al liderazgo global

- Tres pasos para la adopción de IoT para las aseguradoras de salud

- Lucha contra incendios con IoT

- Seguridad de IoT:¿de quién es la responsabilidad?

- Los operadores deben combinar sus estrategias de seguridad de IoT con sus ambiciones en el mercado de IoT

- Seguridad de IoT:¿una barrera para la implementación?

- Ser versátil con IoT

- El estándar ETSI IoT:¿Están los reguladores haciendo lo suficiente para proteger los dispositivos IoT?

- La seguridad de ICS en el centro de atención debido a las tensiones con Irán