CrossBar para llevar tecnología PUF a ReRAM

La empresa aplicará su tecnología para su uso en aplicaciones de seguridad de hardware en el forma de claves de función física no clonable (PUF) criptográficas basadas en ReRAM.

CrossBar Inc. tiene como objetivo la seguridad con su RAM resistiva (ReRAM).

La empresa aplicará su tecnología para su uso en aplicaciones de seguridad de hardware en forma de claves de función física no clonable (PUF) criptográficas basadas en ReRAM que se pueden generar en aplicaciones informáticas seguras. Esta es una desviación de su uso habitual como memoria semiconductora no volátil, dijo el CEO Mark Davis en una entrevista telefónica con EE Times, y abre nuevos mercados para la tecnología CrossBar.

Una PUF es un objeto físico que para una entrada y condiciones determinadas, también conocido como "desafío", proporciona una salida de "huella digital" definida físicamente que actúa como un identificador único, con mayor frecuencia para un dispositivo semiconductor como un microprocesador. Las claves PUF no son nuevas, pero la banca en línea y la aparición de Internet de las cosas (IoT) han creado oportunidades más allá de la seguridad digital para dispositivos electrónicos dedicados como tarjetas bancarias o terminales de pago. La mayor necesidad de cifrado o una firma digital significa que un número cada vez mayor de ASIC, microcontroladores y SoC están incorporando aceleradores criptográficos de hardware o bibliotecas criptográficas de software.

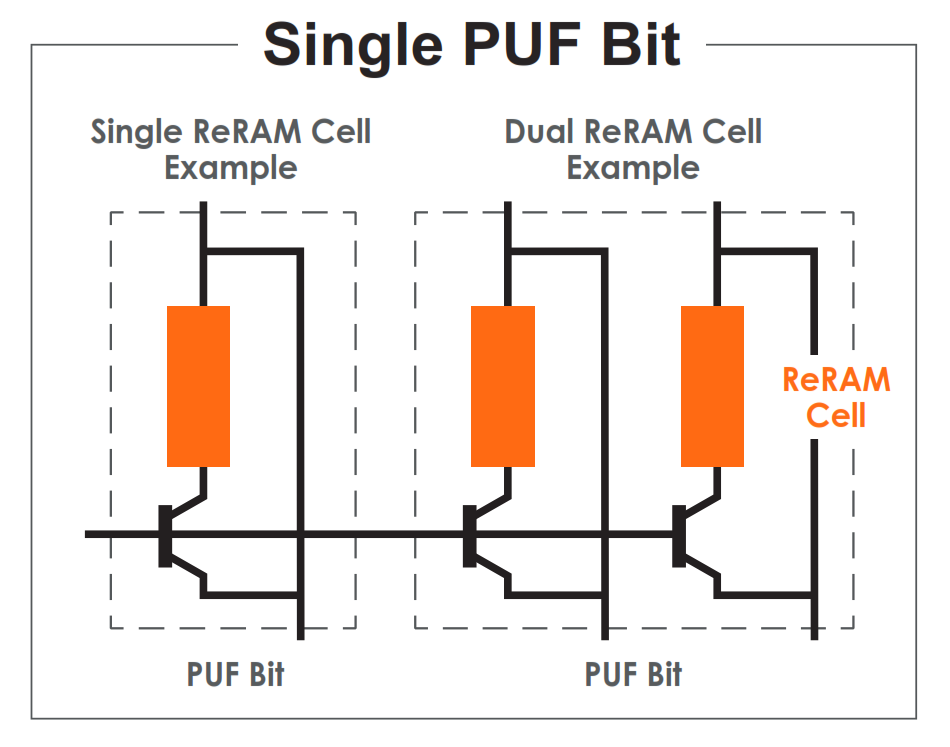

Las claves PUF de CrossBar ReRAM se pueden implementar utilizando una sola celda ReRAM o una celda ReRAM dual, cada una de las cuales representa un solo bit PUF. (Cortesía:CrossBar)

Tradicionalmente, las claves PUF han empleado SRAM, pero en comparación, ReRAM ofrece muchas ventajas, incluido un mayor nivel de aleatoriedad y una tasa de error de bits mucho menor, dijo Davis. También es más resistente a los ataques invasivos y puede manejar una amplia gama de variaciones ambientales sin necesidad de extractores difusos, datos auxiliares o código de corrección de errores pesado. En general, dijo, es más rentable que SRAM, dijo. "Con nuestro enfoque, está muy libre de errores".

Además de abordar las limitaciones de las implementaciones de PUF, dijo Davis, un PUF de ReRAM también es ideal para aplicaciones de semiconductores que requieren alta seguridad y memoria no volátil (NVM) incorporada, especialmente para nodos de fundición de menos de 28 nm donde la NVM incorporada no es fácil. disponible.

Dependiendo de la implementación específica, estas claves PUF se pueden implementar usando una sola celda ReRAM o una celda ReRAM dual, cada una representando un solo bit PUF. Cuando se detecta el bit PUF de ReRAM, se observa aleatoriamente como un "1" o un "0" para cada bit PUF en cada semiconductor. Si un chip de IoT ha fabricado 256 bits de PUF ReRAM, cada pieza fabricada individualmente contendrá una clave de 256 bits, única para ese chip semiconductor específico.

Davis cree que existe un mercado sólido para las claves PUF de ReRAM, dado que en la actualidad hay tantos dispositivos autónomos conectados. "La superficie de ataque es mucho más grande y la seguridad del hardware es la forma más sólida de hacer las cosas". El ReRAM se utilizará para identificación, cifrado / descifrado y autenticación, y cada uno es único para cada circuito integrado de semiconductores (IC) individual, aprovechando las características de aleatoriedad inherentes de la tecnología ReRAM, dijo. "Es importante tener claves completamente aleatorias que cumplan con las pruebas estándar de la industria de aleatoriedad". La otra característica crítica es que el PUF no es clonable.

Ha habido un aumento en la demanda de seguridad específica de la memoria que está integrada en el hardware porque los piratas informáticos solo necesitan una vulnerabilidad para acceder a un sistema complejo. No es solo IoT lo que impulsa la necesidad de seguridad en los dispositivos, sino también en los vehículos conectados, donde la seguridad contribuye a la confiabilidad y la seguridad funcional.

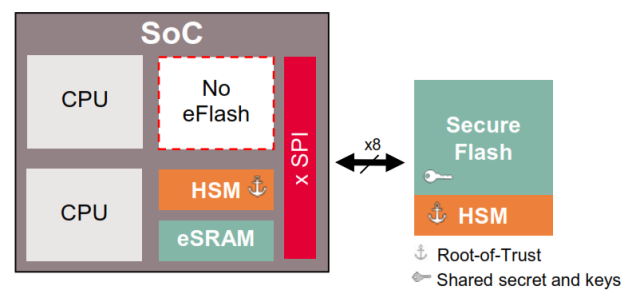

La memoria flash Semper Secure NOR de Infineon sirve como raíz de confianza de hardware al mismo tiempo que realiza diagnósticos y corrección de datos para la seguridad funcional. (Cortesía:Infineon)

A pesar de esta tendencia, el mercado de PUF no será muy grande. Jim Handy, analista principal de Objective Analysis, dijo que le hará ganar dinero a CrossBar, pero físicamente un PUF suele ser un elemento relativamente pequeño de algo más grande, como un SoC. "Podría valer un centavo en un chip que vale $ 30". A corto plazo, los PUF de ReRAM se encontrarán en aplicaciones de gama alta, dijo, pero eventualmente podría haber un mercado para usarlos en chips para tarjetas de crédito. "Eso va a tomar una década o más para lograrlo si eso sucede. Por ahora, solo irá a más chips de gama alta en los que tengan la necesidad de hacer una seguridad elegante entre los chips ".

Existen otras tecnologías de memoria que podrían ofrecer características de seguridad similares, agregó Handy, como EEPROM. Existe una EEPROM disponible en la actualidad que puede cifrar fácilmente datos confidenciales como contraseñas, clonación de hashes, datos de huellas dactilares y otros datos biométricos.

La familia recientemente anunciada de Microchip Technology de EEPROM seriales I2C, comenzando con el 24CS512, incluye la característica heredada de solo permitir bloquear o desbloquear toda la matriz de memoria a través de un pin externo, pero también divide la matriz de memoria en 8 zonas diferentes y brinda la capacidad de individualmente proteger contra escritura cualquier combinación de zonas a través del software. Una sección más pequeña de código crítico, como configuraciones de calibración de fábrica, datos de fabricación, direcciones MAC u otra información de identificación programada y luego configurada como de solo lectura con una nueva función de página de ID bloqueable, un espacio de memoria de 128 bytes separado de la matriz principal.

Otras tecnologías incluyen IP de empresas como Spansion y Cypress, ahora parte de Infineon. Semper Secure de Infineon es una opción NOR Flash que sirve como raíz de confianza de hardware al mismo tiempo que realiza diagnósticos y corrección de datos para la seguridad funcional. Proporciona hasta ocho regiones de memoria que se pueden aprovisionar para acceso seguro o no seguro, con una configurable para tener diferentes tamaños, su propio nivel de acceso y claves asociadas con acceso múltiple.

Los PUF también tienen desafíos, señaló Handy, incluida la estabilidad, que puede depender de la temperatura y la fuente de alimentación. "Tiene que ser muy estable, pero tiene que ser diferente de un chip a otro".

>> Este artículo se publicó originalmente en nuestro sitio hermano, EE. Tiempos.

Contenidos relacionados:

- Conceptos básicos de SRAM PUF y cómo implementarlo para la seguridad de IoT

- Una comparación de SRAM frente a PUF de semiconductores derivados de cuántica

- Las MCU utilizan tecnología PUF para llenar la brecha de seguridad de la clave privada

- Tecnologías de memoria emergentes listas para explotar

- Edge AI desafía la tecnología de la memoria

Para obtener más información sobre Embedded, suscríbase al boletín informativo semanal por correo electrónico de Embedded.

Incrustado

- IA, nube, Internet de las cosas,

- Los dispositivos de próxima generación brindan una capacidad PoE mejorada para dispositivos IoT

- Mouser muestra una nueva tecnología de sensores en Sensors Expo 2019

- Los SoC avanzados traen un cambio radical en los diseños médicos de IoT

- Los avances tecnológicos detrás de la Industria 4.0 traen nuevos desafíos para la fabricación de PCB

- Consejo técnico:Motores

- Consejo técnico:Gears

- Tech Spotlight:precarga de rodamientos de bolas

- Aún queda tiempo para registrarse en los días técnicos de PT

- Herramientas tecnológicas de marketing esenciales

- Consejo técnico de Proto:rejillas