DDS Security the Hard (ware) Way - SGX Part 3:Hardened DDS Services

Esta es la Parte 3 en seis -serie de blogs sobre este tema. Si es nuevo en esta serie, lea los blogs anteriores aquí .

En la Parte 2 de esta serie, expuse cómo crear un punto final reforzado utilizando RTI Connext DDS Micro + Security, SCONE e Intel SGX. Si bien es interesante, aún no hemos examinado una solución práctica con SGX incorporado. En la Parte 1, indiqué que es más probable que DDS + SGX aparezca en una sala de servidores en lugar de como un punto final de Internet de las cosas industrial (IIoT) más tradicional. En esta entrega, veremos soluciones más prácticas para una aplicación DDS reforzada con SGX a través de la lente de los servicios DDS.

Muchos servicios de DDS son objetivos principales para el fortalecimiento de la seguridad. A menudo se suscriben a más temas y, en una solución segura de DDS, por lo tanto, tienen más acceso a claves efímeras. Estas claves se almacenan por necesidad en la memoria de la aplicación. Con habilidad y determinación, un usuario privilegiado o un atacante podría extraerlos, o quizás de manera más efectiva, podría recopilar los datos de la memoria del sistema justo después de que se hayan eliminado las protecciones DDS, o incluso alterar los datos justo antes de que se agreguen las protecciones. Después de todo, ¿por qué preocuparse por el cifrado cuando los datos ya están en texto sin formato?

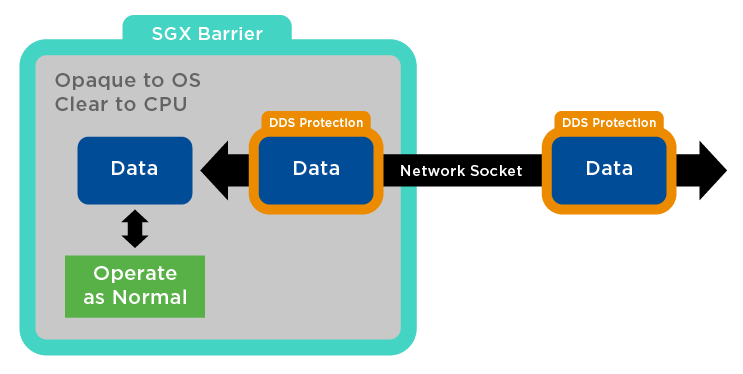

Figura 1:Superficie de ataque en entornos DDS

Si ha estado siguiendo esta serie, puede recordar que en la Parte 1, presenté una arquitectura en la que los paquetes protegidos con DDS podrían llegar al cable y pasar al espacio protegido por SGX antes de que se elimine la protección DDS. Una vez dentro de la aplicación, SGX protege los datos y la protección DDS podría eliminarse. Dado que la CPU puede ver los datos en texto sin formato, no es necesario realizar operaciones exóticas con datos cifrados. Esto ofrece una clara ventaja sobre otros métodos de protección como el cifrado homomórfico.

Este diseño permite que una aplicación tome datos cifrados en el cable, los mueva a un espacio protegido antes de eliminar el cifrado, opere en los datos y agregue protección al cable. Si podemos crear una de estas aplicaciones, podemos crear muchas. Además, dado que DDS proporciona protección en el cable, podemos tener una red heterogénea cuando las aplicaciones que no son de SGX pueden comunicarse con las aplicaciones de SGX; algunas de esas aplicaciones podrían ser servicios DDS.

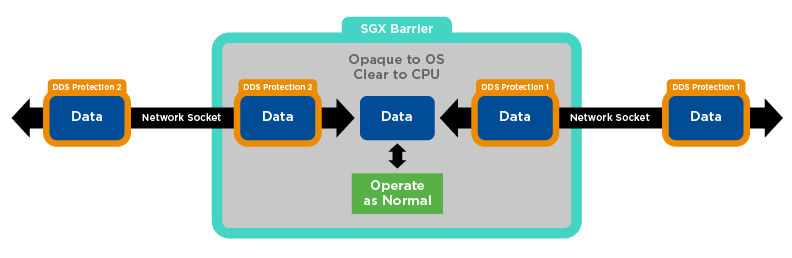

Para ilustrar esto, veamos el servicio de enrutamiento de RTI. La especificación de seguridad DDS de Object Management Group® (OMG®) requiere que el código de aplicación del servicio de enrutamiento opere con datos en claro, aunque sea momentáneamente. Además, Routing Service posee todas las claves efímeras de cada punto final desde el que se ha comunicado. Algunas arquitecturas requieren que el servicio de enrutamiento aparezca en el borde de la red, lo que aumenta el riesgo de ataque. Como tal, es un objetivo de gran valor para un usuario malintencionado.

Figura 2:El servicio de enrutamiento RTI proporciona un espacio protegido para aplicaciones que se ejecutan en entornos SGX

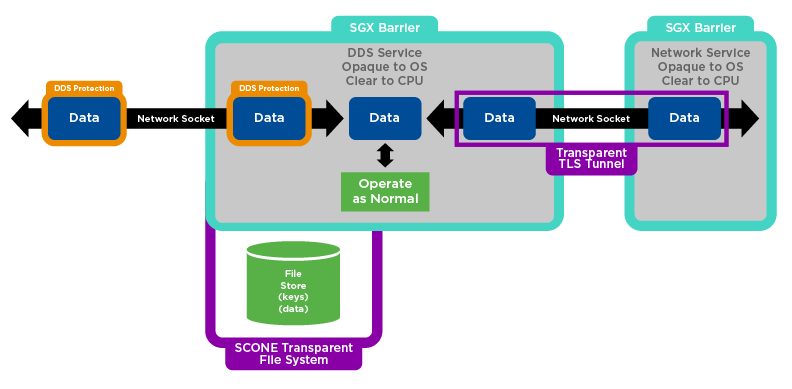

Si bien aún no lo hemos explorado, SCONE tiene soporte integrado y transparente para almacenes de archivos cifrados y certificación. Con almacenes de archivos integrados, podemos ampliar la funcionalidad de nuestra aplicación. En el ejemplo del Servicio de enrutamiento, ahora podemos almacenar las claves privadas utilizadas para la identidad en un espacio protegido disponible solo para la aplicación; ningún usuario + root tiene acceso a ellos.

Para llevar la idea más allá, ahora podemos almacenar cualquier dato en el disco de forma protegida.

Figura 3:El servicio de enrutamiento DDS y RTI está protegido en entornos SCONE

Por ejemplo, podemos almacenar comunicaciones DDS para su reproducción autorizada. SCONE admite comunicaciones TLS nativas (y transparentes) con otros contenedores SCONE autorizados como SQLite.

Con estas herramientas, podemos construir una infraestructura en la que todos los datos estén protegidos en todo momento, incluso contra un administrador de sistema malintencionado o un atacante. Por supuesto, una aplicación debe medirse a sí misma de una manera confiable antes de poder acceder a servicios confiables, incluidas sus tiendas y conexiones de red. Esta es la función del servicio de certificación.

El servicio de atestación, en pocas palabras, es un método remoto para verificar que la aplicación no esté modificada, sea genuina y se esté ejecutando en una CPU SGX genuina. Básicamente, el servicio de certificación es un sistema más confiable que verifica que un sistema menos confiable tiene, y puede ejecutarse de manera segura, una aplicación confiable. Originalmente, este servicio fue proporcionado exclusivamente por Intel, pero las cosas están cambiando.

La atestación remota puede parecer un problema para muchos sistemas cerrados, especialmente si la atestación la proporciona Intel. Sin embargo, no es tan difícil como uno podría imaginar, ya que la certificación de una aplicación debe ocurrir solo una vez y la certificación sobrevive a un reinicio. El proceso verifica la CPU y la aplicación a través de instrucciones ISA que tienen garantías de integridad criptográfica. Esos valores se pueden sellar en un disco y reutilizar según sea necesario. Esta reutilización puede incluir una aplicación que demuestre a la CPU que no está modificada, una CPU que demuestre a un sistema remoto que es genuina o una aplicación que demuestre a otra aplicación que no está modificada. Estas funciones son particularmente útiles en un sistema distribuido para garantizar que la aplicación de socio remoto de una aplicación en particular sea confiable.

Como hemos estado utilizando SCONE como nuestro marco SGX, es útil señalar que SCONE proporciona un servicio de certificación. Este servicio se puede administrar localmente en su sistema si es titular de una licencia de SCONE Enterprise. SCONE tiene un servicio de certificación global para usuarios que no pertenecen a la empresa, y exploraremos la certificación con este servicio global más adelante en la serie.

En mi próximo blog, exploraré el costo de la seguridad en entornos DDS-SGX.

Tecnología de Internet de las cosas

- DDS Security the Hard (ware) Way - SGX:Part 2 (Micro + Security + SCONE)

- El camino hacia la seguridad industrial de IoT

- Abordar las vulnerabilidades de seguridad del IoT industrial

- Protección de IoT contra ciberataques

- Protección del vector de amenazas de IoT

- Hiperconvergencia y cálculo en el borde:Parte 3

- El desafío de seguridad que plantea el Internet de las cosas:Parte 2

- El desafío de seguridad que plantea el Internet de las cosas:Parte 1

- Salvaguardando el IoT industrial:Adopción de un enfoque de próxima generación - Parte 2

- La seguridad potencia el verdadero potencial de IoT

- IoT en la nube:Azure vs AWS